长沙网络安全架构

关键词: 长沙网络安全架构 网络安全

2025.05.09

2025.05.09

文章来源:

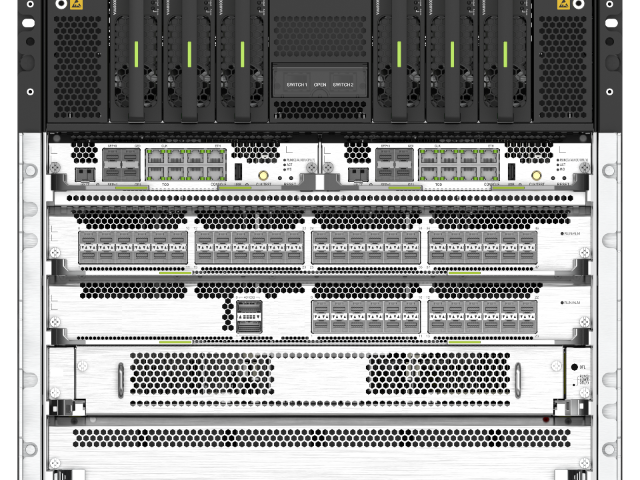

安全防御:根据网络安全现状,以及各领域企业的网络安全需求,能够简单、快捷地实现整个网络的安全防御架构。企业信息系统的安全防御体系可以分为三个层次:安全评估,安全加固,网络安全部署。安全评估:通过对企业网络的系统安全检测,web脚本安全检测,以检测报告的形式,及时地告知用户网站存在的安全问题。并针对具体项目,组建临时项目脚本代码安全审计小组,由经验丰富网站程序员及网络安全工程师共通审核网站程序的安全性。找出存在安全隐患程序并准备相关补救程序。数据中心交换机需支持VXLAN,实现大规模二层网络扩展。长沙网络安全架构

建立全新网络安全机制,必须深刻理解网络并能提供直接的解决方案,因此,较可行的做法是制定健全的管理制度和严格管理相结合。保障网络的安全运行,使其成为一个具有良好的安全性、可扩充性和易管理性的信息网络便成为了首要任务。一旦上述的安全隐患成为事实,所造成的对整个网络的损失都是难以估计的。安全分析:网络分析系统是一个让网络管理者,能够在各种网络安全问题中,对症下药的网络管理方案,它对网络中所有传输的数据进行检测、分析、诊断,帮助用户排除网络事故,规避安全风险,提高网络性能,增大网络可用性价值。杭州空间网络安全方案防篡改设备守护企业网站数据,防止页面被恶意篡改。

防护措施:访问控制:对用户访问网络资源的权限进行严格的认证和控制。例如,进行用户身份认证,对口令加密、更新和鉴别,设置用户访问目录和文件的权限,控制网络设备配置的权限,等等。数据加密防护:加密是防护数据安全的重要手段。加密的作用是保障信息被人截获后不能读懂其含义。网络隔离防护:网络隔离有两种方式,一种是采用隔离卡来实现的,一种是采用网络安全隔离网闸实现的。其他措施:其他措施包括信息过滤、容错、数据镜像、数据备份和审计等。

可控性:可控性是人们对信息的传播路径、范围及其内容所具有的控制能力,即不允许不良内容通过公共网络进行传输,使信息在合法用户的有效掌控之中。不可抵赖性:不可抵赖性也称不可否认性。在信息交换过程中,确信参与方的真实同一性,即所有参与者都不能否认和抵赖曾经完成的操作和承诺。简单地说,就是发送信息方不能否认发送过信息,信息的接收方不能否认接收过信息。利用信息源证据可以防止发信方否认已发送过信息,利用接收证据可以防止接收方事后否认已经接收到信息。数据签名技术是解决不可否认性的重要手段之一。终端安全设备保护企业终端设备,防止病毒入侵。

与“防火墙”配合使用的安全技术还有数据加密技术。数据加密技术是为提高信息系统及数据的安全性和保密性,防止秘密数据被外部破坏所采用的主要技术手段之一。随着信息技术的发展,网络安全与信息保密日益引起人们的关注。各国除了从法律上、管理上加强数据的安全保护外,从技术上分别在软件和硬件两方面采取措施,推动着数据加密技术和物理防范技术的不断发展。按作用不同,数据加密技术主要分为数据传输、数据存储、数据完整性的鉴别以及密钥管理技术4种。网络拓扑发现工具自动绘制设备连接关系,辅助网络架构优化。杭州空间网络安全方案

网络安全设备的兼容性关乎整体防护体系的协同工作。长沙网络安全架构

不良信息:主要包括涉及文化和伦理道德领域的不良信息,还包括称为“信息垃圾”的无聊或无用信息,应采取一定措施过滤或清理这种信息,并依法打击犯罪分子和犯罪集团。攻击性信息:它涉及各种人为的恶意攻击信息,如国内外的“hacker”攻击、内部和外部人员的攻击、计算机犯罪和计算机病毒信息。这种针对性的攻击信息危害很大,应当重点进行安全防范。保密信息:按照国家有关规定,确定信息的不同密级,如秘密级、机密级和绝密级。这种信息涉及经济、文化、外交等各方面的秘密信息,是信息安全的重点,必须采取有效措施给予特殊的保护。长沙网络安全架构

- 成都身份认证系统网络安全服务商 2026-03-20

- 郑州一站式网络安全管理 2026-03-19

- 太原加密系统网络安全法律法规 2026-03-19

- 长沙系统网络安全法律法规 2026-03-19

- 贵阳网络安全公司 2026-03-18

- 杭州身份认证系统网络安全管理 2026-03-18

- 南宁网络安全管理 2026-03-18

- 济南一站式网络安全技术 2026-03-17

- 01 内蒙高精度授时安全防护装置系统供应商

- 02 惠安低成本企业数字化哪家强

- 03 福建液体在线分析设备调试步骤

- 04 鼓楼区喷墨打印机办公设备租赁大概价格

- 05 毕节本地互联网营销方案

- 06 建邺区激光一体机办公设备租赁哪家好

- 07 社交媒体品牌营销长期托管

- 08 莆田电动工具检测设备哪个品牌好

- 09 广东ZT411ZEBRA斑马标签

- 10 大兴安岭销售管理系统T3软件服务企业资金帐户