安全威胁

关键词: 安全威胁 移动安全管理平台

2025.12.08

2025.12.08

文章来源:

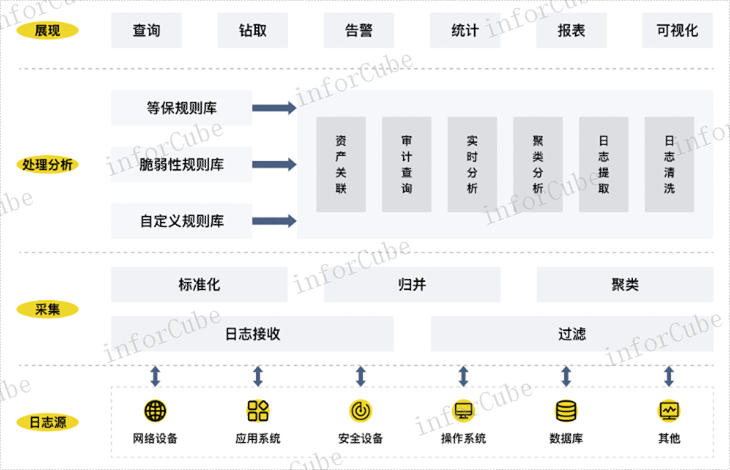

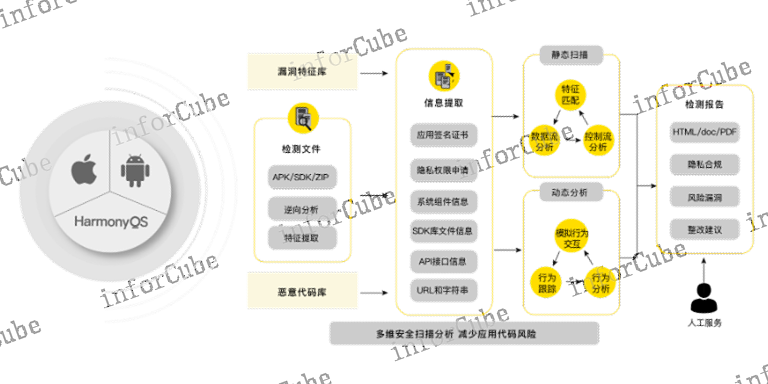

移动威胁态势感知,针对移动业务面临的威胁风险,基于终端、应用、网络和用户,通过自动化嵌入到移动应用程序中的监测探针,实时采集移动应用的异常运行环境、威胁攻击行为、敏感权限行为、数据访问行为等各类业务安全数据,经过关联分析和评估研判,对不同的威胁行为,匹配对应的响应策略,实现威胁行为的自动化处置,阻断其攻击,及时做出响应处置,同时基于威胁行为监测信息,以图形化形式直观展现。企业移动应用商店,为企业提供应用的集中管理和统一发布入口,并支持各版本应用的下载安装使用情况统计。不同于第三方移动应用商店,在企业内部进行应用APP的上线分发和版本升级,有效避免移动应用的伪造和仿冒,保护移动应用安全。移动应用在发布时,可以灵活分配到部门、用户和设备,实现移动应用的灰度发布,也可以根据应用版本信息,进行应用更新升级。移动应用商店,可以与应用安全检测、应用安全加固、应用安全沙箱等功能进行无缝结合,为移动应用提供多维度的安全防护。

上讯零信任网络访问致力于实现移动业务应用从集成到响应处置的全生命周期安全防护。安全威胁

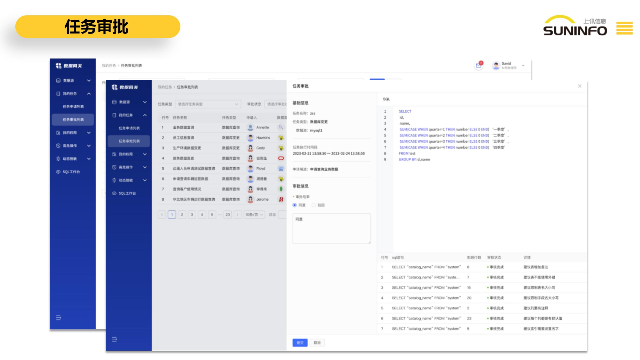

移动安全管理平台的另一大优势在于其高度的灵活性,它可以依据业务需求,以功能模块形式,灵活选用搭配。企业无需一开始就部署所有功能,造成资源浪费,而是可以根据自身的安全成熟度和业务场景,像搭积木一样按需启用特定模块。例如,一个正处于移动办公初期的企业,可能*需先部署移动设备安全管控和移动业务安全网关,以解决基本的设备管理和网络接入安全问题。随着业务发展,当需要分发自研应用时,再引入企业移动应用商店、移动应用安全检测与加固模块。而对于有严格数据防泄露要求的企业,移动应用安全沙箱则成为必选项。这种模块化的架构极大地降低了平台的初始投入成本和使用门槛,并允许企业的移动安全防护体系随着业务的发展而平滑演进,实现了安全投入的效益比较大化。合规策略上讯MSP平台,构建医疗移动安全体系。

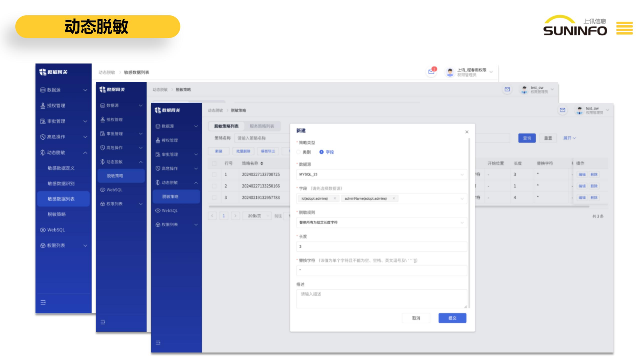

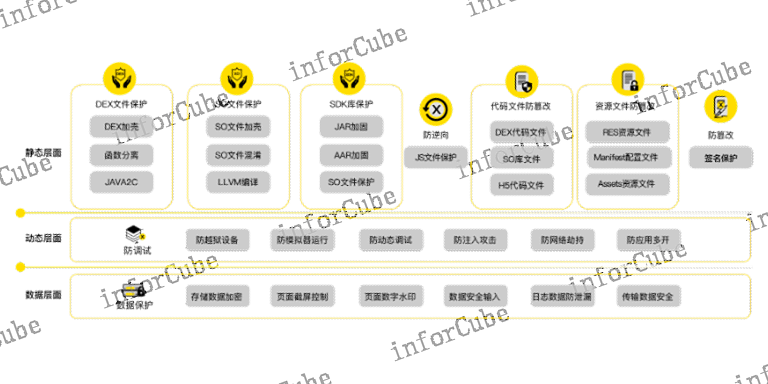

MSP移动安全管理平台旨在通过事前、事中、事后的全周期防护,为企业构建移动安全整体防护体系。在事前,它对新上线的移动设备进行合规检查,对移动应用进行漏洞扫描,确保安全始于未然。在事中,平台持续监测运行环境、威胁攻击和敏感操作,并依据策略及时响应,有效阻断在途威胁。在事后,则通过详尽的日志和行为记录,为安全事件的操作审计与定位溯源提供依据。该平台基于检测与响应的自适应体系和零信任架构,采用模块化设计,通过统一集中管理形成策略关联与管控闭环,**终提供一体化、智能化、场景化、可视化的移动安全整体解决方案。

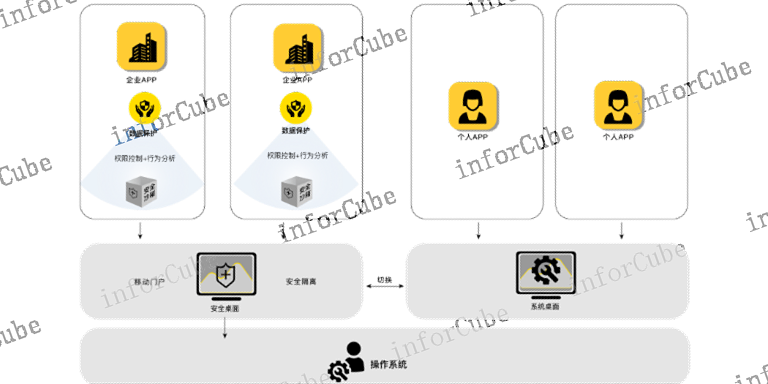

MSP移动安全管理平台的安全网关作为“管侧”**,通过多项先进技术的深度协同,极大地收敛网络攻击暴露面。其首要策略是实现网络及业务的隐身,这并非简单的隐藏,而是通过微隔离防火墙和动态策略,使业务应用的后端服务对公网不可见,攻击者无法直接扫描和探测。在此基础之上,所有访问请求必须通过建立隧道加密通信来实现,而隧道的建立又以严格的双向证书认证为前提,确保只有持有合法证书的终端才能发起连接。与此同时,网络分析引擎持续审查流量行为,一旦发现异常,便会联动动态访问控制技术及时调整权限甚至中断会话。这套组合拳将传统的、宽阔的网络攻击平面,收敛为*对强身份验证终端开放的、加密的、细粒度的访问通道,从而从根本上提升了整体网络防护水平。上讯零信任网络访问通过安全沙箱技术,将业务数据进行安全隔离保护。

移动设备安全管控构建了一个由外到内、层层递进的纵深防护体系。这个体系始于系统加固,通过强制性的屏幕锁、加密存储、禁用未知来源应用安装等措施,提升设备自身的基础安全水位。在此基础上,进行严格的外设控制与网络管控,切断数据可能泄露的物理和网络通道,例如在涉密会议场所远程关闭所有设备的摄像头和USB调试功能。在应用层,通过应用管控确保只有可信应用才能运行,并阻止其过度申请权限。***,**目标是实现数据保护,无论是存储在设备上的静态数据,还是在应用中流转的动态数据,都通过加密、容器化等技术加以保护。而所有的这些管控动作,都可以通过远程命令进行集中下发与执行,形成了一个事前预防、事中控制、事后响应的完整闭环。上讯零信任网络访问可实现传输数据的加密保护。灵活分配用户

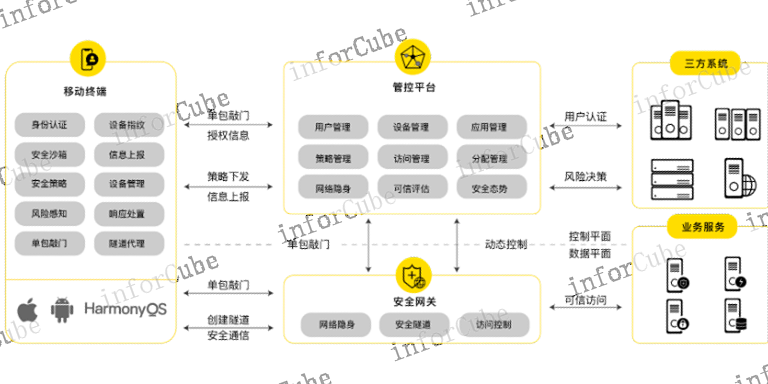

上讯零信任网络访问通过移动终端、安全网关和管控平台相互协作联动,实现移动业务的可信安全防护。安全威胁

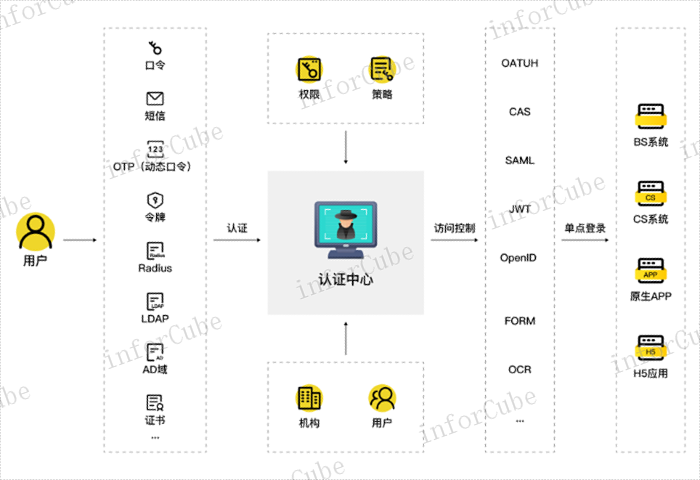

移动安全管理平台,遵循零信任思想,采用软件定义边界安全架构,将控制平面和数据平面分离,分为移动终端、安全网关和管控平台三个部分,通过相互协作联动,实现移动业务的可信安全防护。移动终端的端侧,通过多因素的身份认证、系统级别的设备管控、应用粒度的安MSP技术白皮书©版权所有上讯信息技术股份有限公司8全沙箱、网络层面的单包敲门和代理隧道技术,实现用户身份可信认证、移动设备安全管控、移动应用安全保护、网络通信安全保护、敏感数据泄露防护、隐私信息合规使用和风险威胁监测防御,保障端侧的用户、设备、应用、网络及数据的安全可信。

安全威胁

- 本地上讯数据网关便捷 2025-12-09

- 方便上讯数据网关销售电话 2025-12-09

- 权限管控 2025-12-09

- 应用隔离 2025-12-09

- 自动化运维架构 2025-12-09

- 怎样上讯数据网关单价 2025-12-09

- 统一控制中心 2025-12-08

- 安全威胁 2025-12-08

- 01 集团公司幕墙发光字设计

- 02 什么是上讯数据网关以客为尊

- 03 四姑娘山本地司机包车服务山水游

- 04 江西环境管理体系认证申请条件

- 05 上海风管厂家

- 06 河北哪个教育培训是什么

- 07 龙华葡萄酒仓储服务收费标准

- 08 余姚工厂MES系统报价

- 09 中山好的外贸独立站及外贸社媒策划

- 10 河北企业产品包装设计服务