按设备分配

关键词: 按设备分配 移动安全管理平台

2023.11.11

2023.11.11

文章来源:

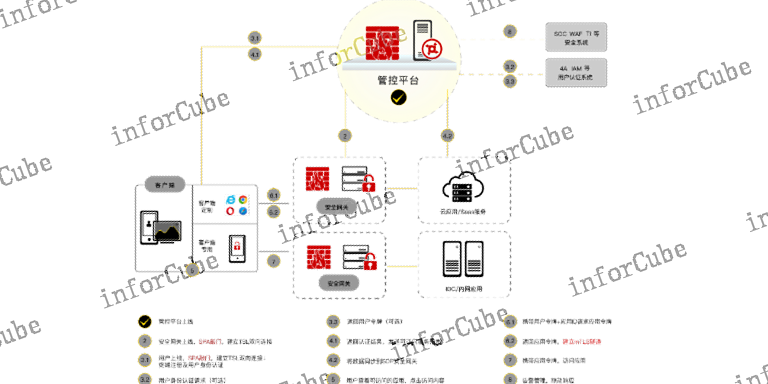

设备使用前,为设备配置统一的安全基线,如控制设备访问的密码及复杂度等,防止非法人员使用设备;在设备使用过程中,可禁止页面截屏和录屏,防止敏感数据泄露;当设备丢失或回收时,能够远程擦除业务数据,确保无敏感数据残留,更是对设备全周期的数据保护。上讯信息移动设备安全管理方案,基于检测和响应的自适应安全防护体系,以移动安全桌面为载体,通过设备资产管理、设备安全管控和设备合规检测,结合灵活的策略配置、细粒度的管控措施和多种远程控制命令,为金融企业构建一体化的移动设备安全管理平台,有效提升企业移动业务的防护能力和防护水平,保障移动业务安全高效开展。产品兼容新操作版本及主流厂商主流机型,具有良好的用户体验。按设备分配

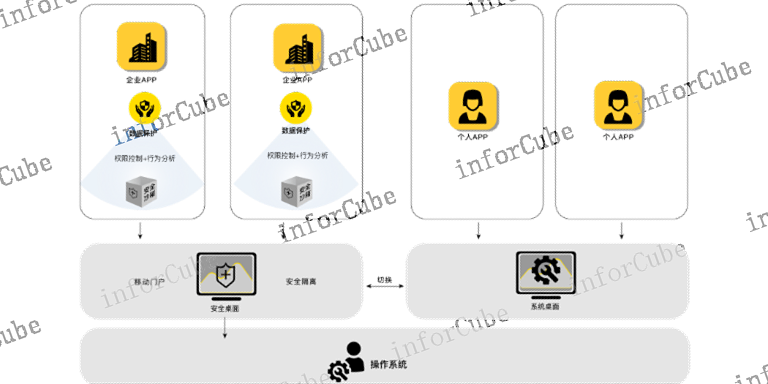

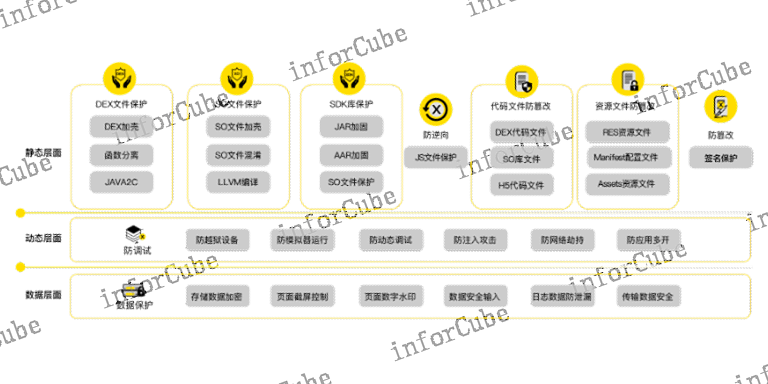

移动应用安全沙箱,采用自动化应用重打包方式,将安全防护沙箱无缝嵌入到应用程序中,无需研发人员修改代码,即可为移动应用赋予安全防护能力,增强移动应用数据和运行时的安全性。移动应用沙箱化,先对移动应用进行逆向处理,再将安全防护代码自动嵌入其中,修改应用程序运行入口和启动代码逻辑,以便接管应用程序启动时的控制权,进行应用的重新打包。在沙箱化移动应用运行时,采用DEX动态加载、JAVA动态调用、钩子动态挂载和拦截等技术,使得应用原有功能不受影响,为应用透明地赋予安全能力,实现应用运行环境的虚拟沙箱隔离,完成对移动应用的安全保护。按设备分配移动应用APP访问业务服务采用双向认证安全隧道技术,实现移动端到服务端的动态访问控制和数据加密保护。

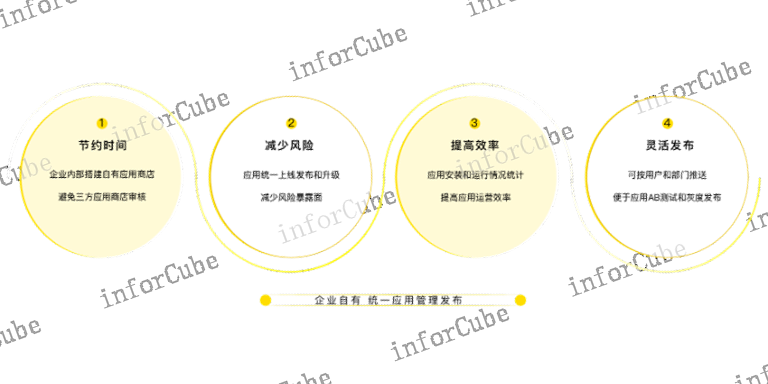

分配推送管理,为平台不同的管理对象提供灵活的分配推送功能,并支持分配历史和推送状态的查询,管理对象包括策略、应用、文档和通知,分配对象包括部门、用户和设备。采用部门、用户和设备三级分配模型,优先级依次从低到高,优先级从部门到设备优先级。比如策略分配,设备会优先查找和使用为该设备分配的策略,如果没有为该设备分配策略,则将查找和使用为该设备所属用户分配的策略,如果没有为该设备所属用户分配策略,则将查找和使用为该设备所属用户所在部门分配的策略,依次从下向上逐级查找,直至找到企业组织结构的根部门节点。通过灵活的分配模型,可以实现不同的应用效果,如将不同版本的移动应用分配给不同部门,即可实现移动应用的灰度发布。

设备全周期管控,通过移动业务安全解决方案,针对公司自采移动设备终端,进行设备资产管理、设备安全管控和设备合规检测,并结合灵活的策略配置、细粒度的管控措施和多种远程控制命令,实现移动设备从部署安装、注册使用到淘汰回收的全生命周期管控,达到公司移动设备资产的高效统一管理。应用全周期防护,通过移动业务安全解决方案,针对公司自建移动应用,进行应用漏洞安全检测、应用代码安全加固和应用运行状态安全监控,结合移动应用商店,实现移动应用从代码开发、上线发布、安装运行到版本升级的全生命周期安全防护,达到移动应用的集中统一管理。数据全周期保护,通过移动业务安全解决方案,针对公司移动数据,从移动设备、移动应用和移动内容等多个方面,进行文件内容加密、页面截屏防护、内容复制限制、页面数字水印、远程数据擦除和恢复出厂设置等数据泄漏防护,实现移动数据从产生、使用、传输、存储到擦除的全生命周期保护。结合金融企业现有移动设备情况,对企业购买设备个人使用场景下的移动设备进行安全保护。

在各行各业数字化转型的背景下,国家先后对移动安全提出了相关标准和规范。随着《网络安全法》、《数据安全法》和《个人信息保护法》的陆续颁布,以及在2019年12月1日正式实施的《网络安全等级保护基本要求》既等级保护2.0中,给出了《网络安全等级保护基本要求第3部分:移动互联安全扩展要求》,明确了移动设备管控和移动应用管控的安全功能要求。由此,需要对移动化发展中涉及的移动设备、移动应用、网络通信、业务数据和个人隐私,进行安全管理和安全防护,移动安全管理平台应运而生。当设备丢失或回收时,能够远程擦除业务数据、注销设备及报废设备等。应用安全风险跟踪

在零信任环境中,安全沙箱的能力可以为应用构建可信运行环境和安全工作空间。按设备分配

上讯信息移动安全管理平台结合其真实的业务场景,提供移动设备管控、移动应用商店、移动应用安全检测、移动应用安全加固、移动应用安全沙箱、移动威胁安全监测、移动内容保护管理和移动安全桌面门户功能。通过APP集成安全沙箱SDK的实现方式,实现移动应用和移动数据的全生命周期保护,形成一体化、智能化、场景化、可视化的移动安全整体解决方案,保障移动终端设备的统一安全管理、移动业务应用的安全可靠运行、移动业务数据的泄露防护和移动数字化业务的合规高效开展。按设备分配

- 01 深圳现代智能酒店系统工程

- 02 迪士尼验厂D&G验厂GRS验厂环球影视验厂WCA验厂认证标准认证清单

- 03 闵行区评价好的心理咨询团队

- 04 天津酒店主题房设计案例

- 05 中山市公司团队拓展训练公司

- 06 太平洋百货商用地毯清洗公司排名

- 07 黄浦区专业电动车维修服务

- 08 新吴区全套进出口代理哪家好

- 09 禄劝活动策划服务多少钱

- 10 广州市企业户外拓展训练多少钱