应用安全设计

关键词: 应用安全设计 移动安全管理平台

2024.09.19

2024.09.19

文章来源:

移动应用安全检测结果的管理与展示是确保应用安全性的重要环节。通过在一个直观的管理页面上展示检测结果,管理人员可以迅速了*密应用的安全状况,及时发现并处理潜在的安全问题。这些结果不 *可以在界面上直接查看,还可以通过一键操作生成DOC、PDF等格式的检测报告,为后续的分析和存档提供便利。报告中不 *详细列出了检测到的安全漏洞和隐私问题,还提供了针对性的修改建议和*密决方案,极大地方便了开发人员进行问题的整改和修复。能限制移动设备访问敏感数据,强化企业数据保护。应用安全设计

移动设备资产管理是企业确保移动办公安全和效率的重要环节,它从设备注册上线的那一刻起,就开始*面采集和记录设备的各项资产信息,建立起一个详尽的设备资产统一台账。这一台账包含了设备的硬件信息,如操作系统、系统版本、设备型号、IMEI号、SIM卡号等,以及设备的当前状态信息,包括在线状态、合规状态、越狱检测、设备管理器 *活情况、地理位置信息和安装的移动应用列表等。这些信息为企业提供了对移动设备的深入洞察,帮助IT管理人员更好地理*密和控制企业移动资产的现状。虚拟指令为了应对移动化发展中涉及的移动设备、移动应用、网络通信等安全问题,可以使用MSP移动安全管理平台。

通过部署移动安全管理平台,针对企业敏感数据,进行文件存储加密、页面截屏防护、内容复制限制、页面数字水印、远程数据擦除和恢复出厂设置等数据泄漏防护,实现敏感数据从存储、使用、分享、传输到销毁的全生命周期保护。针对存储数据,采用国密算法进行加密保护;在数据使用过程中,通过文件透明加密、页面截屏防护、页面数字水印、内容复制限制、安全键盘输入等措施,防止敏感数据泄露;在数据传输时,通过网络安全隧道进行加密和完整性保护;当终端回收或丢失时,能够远程擦除数据和恢复出厂确保无敏感数据残留,实现数据从存储、使用、传输到销毁的全生命周期保护,确保数据可信。

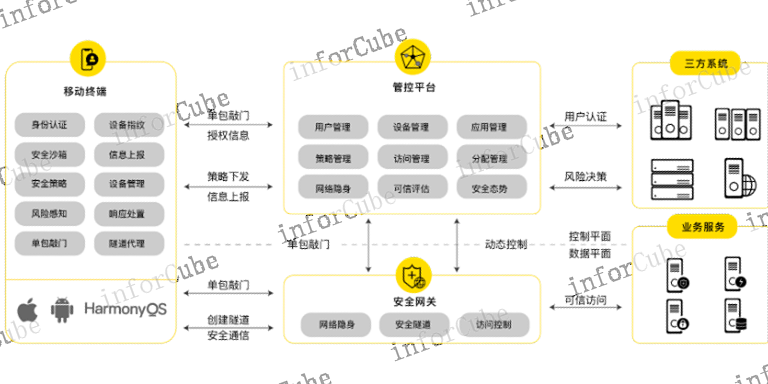

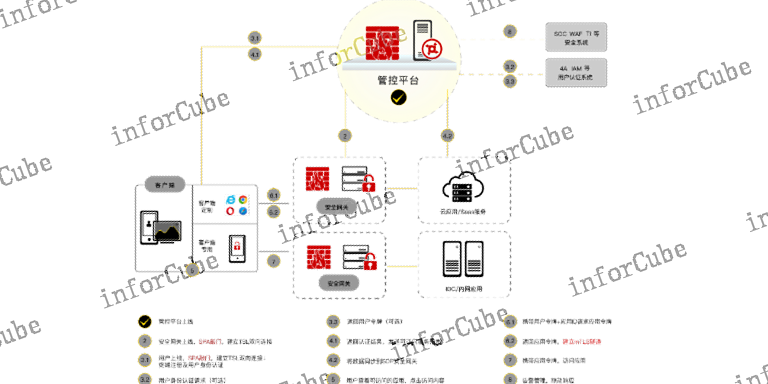

安全可 *访问是移动安全管理的 *心组成部分,上讯信息通过单包敲门技术确保系统和业务应用的隐藏性, *允许经过认证的可信设备和授权用户访问受保护的业务服务,有效减少网络攻击面,从而增强移动业务的访问安全。网络安全传输利用应用级双向认证和安全隧道技术,结合用户、设备、应用、微服务和接口的细粒度授权,确保移动应用与业务服务之间的通信安全。持续信任评估基于ATT&CK威胁框架,对多端设备、用户、应用和网络进行实时风险监测,通过智能化的多维度关联分析和信任评估,动态调整权限并联动响应处置机制。动态访问控制则从用户、设备、应用和网络通信等多个维度出发,持续监测威胁风险,感知移动业务的安全态势,实时评估可信度,实现细粒度的动态访问控制,构建起一体化的安全防护体系。这些综合性的安全措施共同作用,为移动业务提供了 *方位的安全保障,确保企业在移动化转型过程中的安全性和可靠性。可以拦截电话和垃圾短信,让你的通讯更加清净。

移动安全管理平台,采用自实现的信息推送服务,保证系统信息推送的高效和安全。推送服务,采用UDP协议和HTTP(S)协议结合方式,客户端通过周期性发送UDP报文向服务器进行保活,以维持用户的在线状态,由于UDP协议较为轻量级,无需维持长连接,资源消耗较少,服务器能够支撑用户数持续增加;对于具体的推送信息,采用HTTPS协议进行发送和接收,由于TCP协议的数据可靠传输,从而保证推送消息的可靠性,同时使用TLS协议,保证网络传输数据的安全性。

用户行为分析,识别异常操作。运行环境持续监测

能对设备的网络连接进行安全管控。应用安全设计

运行环境监测,采集应用运行时环境异常,如设备越狱、模拟器运行、域名劫持和模拟地理位置等;攻击行为监测,采集应用运行时攻击操作,如框架攻击、动态调试、非法注入和恶意篡改等;敏感行为监测,采集应用运行时敏感操作,如复制粘贴、页面截屏、读取联系人列表和读取短信列表等。基于以上威胁行为,再结合用户和设备信息,经过数据处理和关联统计分析,实现移动安全整体态势感知,提供移动安全风险的前瞻性预判。对接公司安全运营中心SOC平台,通过接口和自定义数据格式,报送移动威胁安全监测信息,构建公司网络安全整体态势感知。

应用安全设计

- 登录设置 2025-12-04

- 脚本上传 2025-12-04

- 本地上讯数据网关供应商 2025-12-04

- IAM优化 2025-12-04

- 哪些上讯数据网关代理商 2025-12-04

- SSH 2025-12-04

- 数据库操作 2025-12-03

- 网络访问黑名单 2025-12-03

- 01 云南怎么安装音乐系统介绍

- 02 北京汽车车身产品设计工作室

- 03 验收标准双重预防机制控制

- 04 山西儒商公益基金会有哪些儒商公益基金会教育捐赠渠道

- 05 信息化日结工新报价

- 06 山西儒商大厦中小企业企业服务中心创新发展

- 07 福州个人短视频服务平台有哪些

- 08 安全培训双重预防机制改善

- 09 广东悬挑脚手架租赁哪里有

- 10 本地机动车年审上门换证办理