AD域认证

关键词: AD域认证 智能运维安全管理平台

2025.10.10

2025.10.10

文章来源:

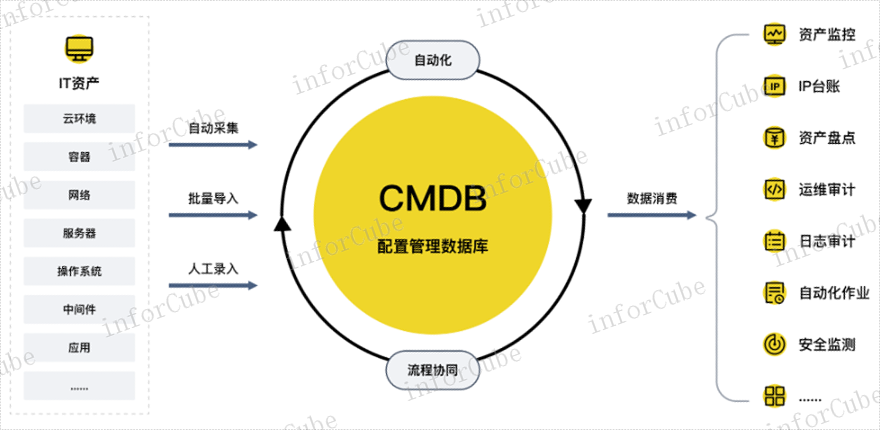

CMDB建设之路——始于小而精,成于广而用。构建一个成功的CMDB并非一蹴而就式的项目,而是一个持续的、迭代的旅程。一个常见的失败模式是试图在初期就记录所有资产的所有属性,导致项目因过于复杂而搁浅。明智的策略是“始于小而精”:首先聚焦于对业务关键的服务(如官网、关键交易系统),识别出其关键路径上的CI(如负载均衡器、应用服务器、数据库)及它们之间的关系。先建立起一个虽小但高度准确、可信的模型。然后,再逐步扩展范围,纳入更多的服务和资产类型。同时,必须积极地“推广使用”,将CMDB嵌入到每一个关键的IT流程(如变更、事件、采购)中,让员工在日常工作中切实感受到CMDB带来的便利与价值,从而实现CMDB的持续生长和良性循环。对云环境和混合IT架构中的特权账号管理需要专门的设计。AD域认证

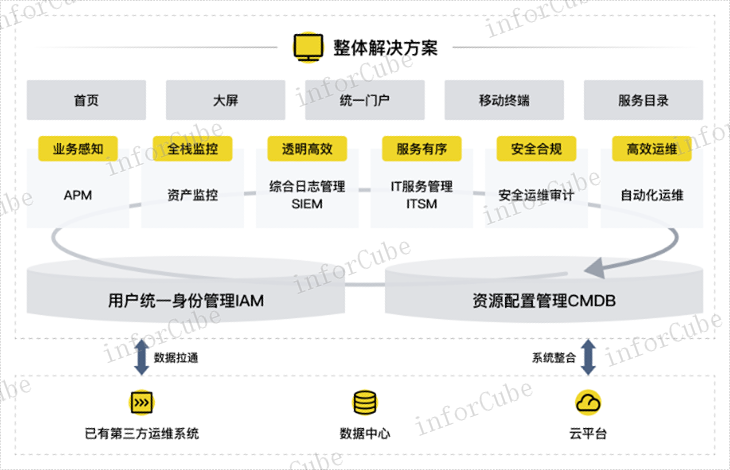

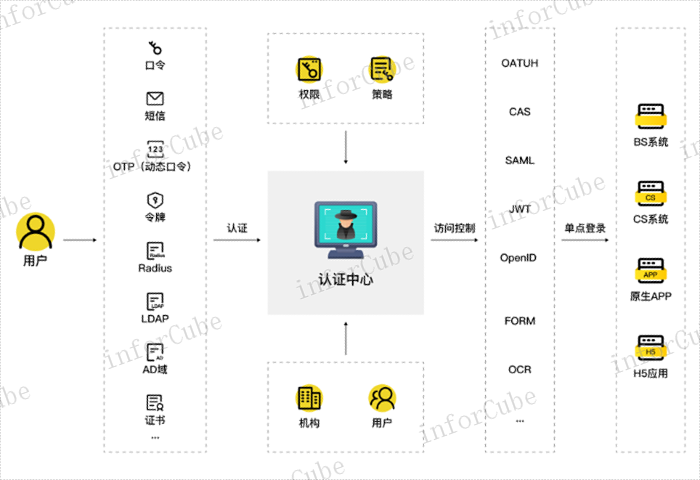

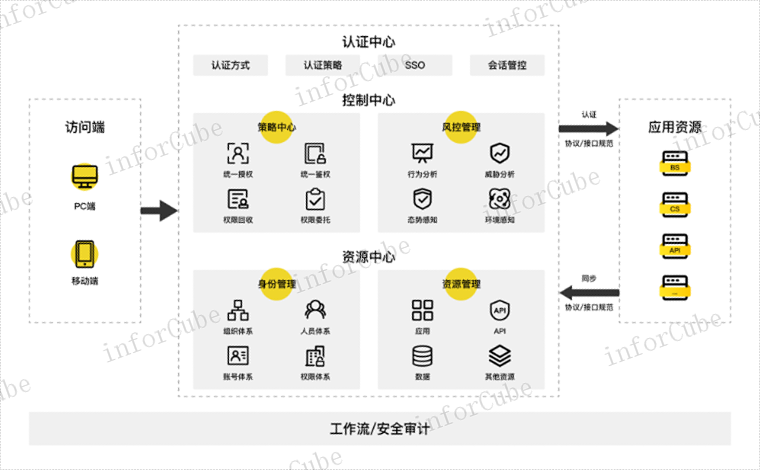

SiCAP-IAM,对于Web应用推荐使用标准协议实现单点登录,可以保证安全性与标准化,应用系统需要简单改造,对于无法改造的Web应用采用密码代填方式实现单点登录。SiCAP-IAM支持CAS、OAuth、OIDC、SAML、JWT标准协议以及密码代填方式,并提供API、Demo、集成文档等支持,简化应用对接工作。支持配置登录认证策略,可根据用户、应用、环境、行为等因子触发再次认证流程。首先可以通过配置认证链形成高安全级别的登录认证,认证链可在所知、所持、所有三个维度编排认证链路,然后根据主客体的环境、行为等因素配置认证规则,触发认证规则会实时进行策略处置,可设置阻止登录或进行二次认证,同时对所有认证链的过程及主客体环境因素进行日志记录,完整追溯认证链条。CMDB价值审计运维操作,如何能够快速识别风险?

SiCAP的CMDB资源配置,能够提供数据完整性标准、有效性等标准的制定;能够通过SNMP/SSH/WinRM协议/API等方式定期对企业的IT资产进行自动化发现及配置采集,支持采集类型及属性的自定义扩展,自动化采集覆盖比例可达80%以上,同时通过消费场景反哺数据质量提升。配置模型灵活可扩展,支持配置项模型自定义,可针对任何场景定义模型,支持模型分类、模型属性、模型关系等可视化自定义;模型属性类型支持文本、日期、数值、下拉选择、单选、多选等类型,能够灵活满足企事业单位个性化场景需求;同时提供满足多行业标准模型,开箱即用,快速落地。

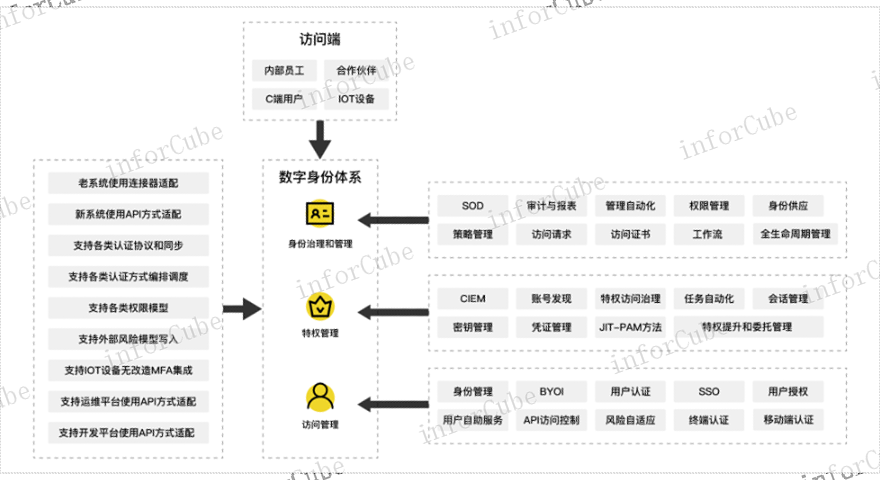

随着云计算、微服务和DevOps的普及,特权账号的形态和管理边界发生了巨大变化。传统边界模糊,特权账号可能是一个云平台的IAM角色、一个容器服务的访问令牌或一个自动化脚本中的密钥。这些“非人”账号数量剧增、生命周期短暂,给管理带来新挑战。现代PAM方案必须能与Kubernetes、AWS、Azure等云原生平台深度集成,实现对这些动态凭据的自动化发现、同步和管理。同时,需将PAM能力嵌入CI/CD管道,为自动化任务提供安全、临时的凭据注入,而非将密钥硬编码在脚本中,从而在保障开发效率的同时,筑牢云上安全防线。特权账号管理解决方案应能与现有的IT系统和目录服务集成。

作为访问所有关键资产的统一入口,堡垒机自身的安全性至关重要。因此,它必须集成强身份认证机制。除了支持本地账号和对接外部身份源(如Microsoft Active Directory, OpenLDAP)外,现代堡垒机普遍强制要求启用多因素认证(MFA)。用户登录时,除了输入密码,还需提供动态令牌、手机短信/验证码、生物特征等第二种凭证。这确保了即使运维人员的密码不慎泄露,攻击者也无法轻易突破堡垒机这道防线,极大提升了入口安全等级,确保了企业信息资产的安全性。堡垒机能否根据客户需求,自定义生成审计报表?设计模式

在安全事件响应中,CMDB能帮助识别漏洞资产、确定所有者并评估漏洞影响面。AD域认证

身份生命周期管理——从入职到离职的全程管控。一名员工的职业生涯,在IT系统中表现为一个动态的“身份生命周期”。IAM的关键功能之一,就是自动化地管理这个周期,确保访问权限与当事人的状态实时同步。当新员工入职时,IAM系统能根据其部门、职位,自动为其创建账户并分配相应的应用与数据访问权限(如HR系统、项目工具),实现“准时化”权限开通。在职位变动时,系统能自动调整其权限,移除旧职位的权限,添加新职位的权限。首要关键的一环在于离职:当员工离职流程启动,IAM系统能立即禁用其所有账户,彻底解决“幽灵账户”带来的数据泄露问题。这种全自动化的生命周期管理,极大地提升了效率,堵住了安全管理中主要的人为漏洞。AD域认证

- 01 福建水质监测5G物联网络

- 02 自助洗车系统销售

- 03 澳洲邮政小包查询

- 04 流固耦合仿真培训

- 05 企业网络营销是真的吗

- 06 河南大数据SaaS软件服务

- 07 重庆储能移动电源UN38.3是什么

- 08 无锡办公室打印机出租带保密功能

- 09 临汾传播效能升级媒体发布代发布服务

- 10 杭州家庭民宿经营如何收费