第三方代码审计公司

关键词: 第三方代码审计公司 代码审计

2026.01.09

2026.01.09

文章来源:

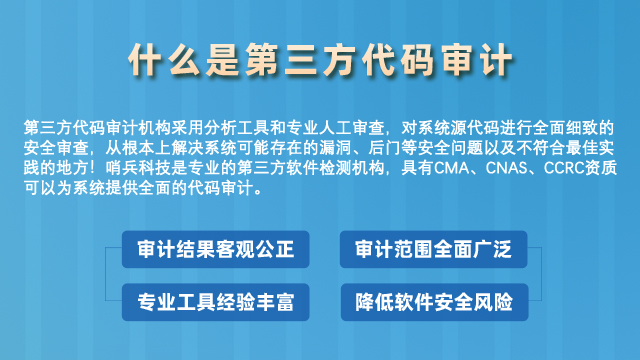

代码审计的内容主要包括以下几个方面:1.安全漏洞检测:通过静态代码分析和动态代码测试,对软件代码进行的安全漏洞检测,包括常见的跨站脚本攻击、SQL注入、代码注入、拒绝服务攻击等安全漏洞,以及对密码安全、会话管理、权限控制等方面的审计。2.性能问题分析:对代码进行性能分析,包括代码执行效率、内存占用、并发性能等方面的评估,发现潜在的性能瓶颈和优化空间,提高软件的性能和响应速度。3.代码质量评估:对代码的结构、规范性、可读性、可维护性等方面进行评估,发现代码中的潜在缺陷和不规范之处,提出改进建议,以提高代码的质量和可维护性。4.第三方组件审计:审计软件中使用的第三方组件和开源库,检查其安全性和可靠性,防止因第三方组件漏洞而导致的安全风险。5.合规性审计:审计代码是否符合相关的法律法规和行业标准,包括隐私保护、数据安全、网络安全等方面的合规性要求。代码审计工具的使用,提高了审计的效率和准确度,从而加快了代码审计报告的出具时间。第三方代码审计公司

输入验证漏洞包括: SQL 注入(SQL Injection):攻击者通过在输入中注入恶意 SQL 语句,从而操纵数据库查询,可能导致数据泄露、篡改或删除等严重后果。 跨站脚本(Cross-Site Scripting, XSS):攻击者在用户输入中注入恶意脚本代码,当其他用户访问页面时,这些脚本会在用户的浏览器中执行,窃取用户信息或进行其他恶意操作。 命令注入(Command Injection):攻击者在输入中注入恶意命令,使程序执行非预期的系统命令,可能导致系统权限被提升、敏感信息泄露等。 文件上传漏洞:如果对上传文件的类型、大小、内容等没有严格限制,攻击者可能会上传恶意文件,如可执行文件、脚本文件等,从而在服务器上执行恶意操作。西安代码审计评测服务哪家好安全漏洞检测:通过静态代码分析和动态代码测试,识别软件中的安全漏洞,并评估这些漏洞可能带来的风险。

对于工业互联网软件来说,其应用给生产制造带来了更多的便捷和效益,但是,在互联网下也会出现数据安全、网络攻击、软件可靠性等问题,这些问题一旦出现,都会造成企业巨大的损失。通过各类测试可增强工控软件的安全性,提高软件的可靠性,并有针对性的进行安全加固措施,为工控系统安全保驾护航。代码审计是确保软件安全的重要步骤,通过系统性地检查代码,开发者可以识别潜在的安全漏洞和编码错误,从而提高软件的安全性和可靠性。随着网络攻击的不断演变,代码审计的重要性愈发凸显。通过采用合适的工具和最佳实践,开发团队可以更有效地实施代码审计,保护用户数据和企业资产。

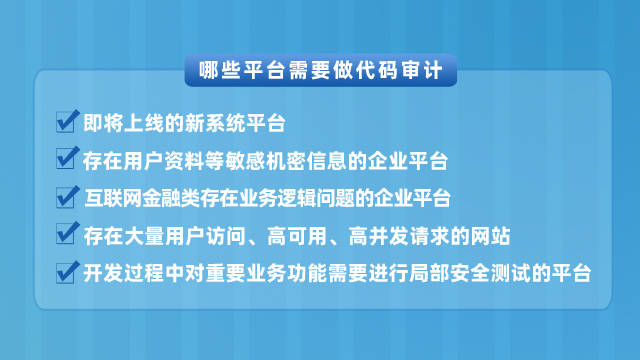

代码审计的主要目标是检查代码中安全性、合规性、代码质量等,从源代码层面降低攻击者入侵的风险,找出目标系统是否存在可以被攻击者利用的漏洞以及由此引起的风险大小,从而为制定相应的应对措施与解决方案提供实际的依据,同时提高代码编码规范及质量。代码审计测试针对项目源代码从输入验证、API误用、安全特性、时间和状态、错误处理、代码质量、代码封装、环境和网页木马后门等九项检测项进行测试。测试项目及重点检查项如下,其中难点为业务逻辑越权等漏洞排查,从代码层面检测较难,需配和测试环境检验。等保测评要求项中要求开展代码审计工作,通过等保后,后续不再进行代码审计工作。

在审计源代码时,还可以采用正向追踪数据流和逆向溯源数据流两种方法。

正向追踪数据流是指跟踪用户输入参数,来到代码逻辑,然后审计代码逻辑缺陷并尝试构造payload;

逆向溯源数据流是指从字符串搜索指定操作函数开始,跟踪函数可控参数,审计代码逻辑缺陷并尝试构造payload。

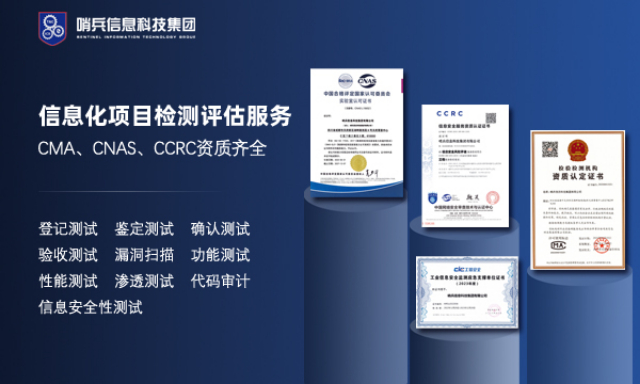

哨兵科技服务优势:资质齐全,专业第三方软件测评机构持有CMA/CNAS/CCRC多项资质高效便捷,可以线上和到场测试一般7个工作日内出具报告收费合理,收费透明合理,性价比高,出具国家和行业认可的报告口碑良好,为1000+企业提供软件测试服务,在行业内获得大量好评专业服务,专业的软件产品测试团队,工程师一对一服务 选择第三方代码审计可以提供更客观的审计结果,因为他们未曾参与代码开发,可能会发现内部团队忽视的问题。贵阳代码审计安全测试机构哪家好

代码审计可以发现代码中的安全漏洞,包括SQL注入、跨站脚本攻击、业务逻辑漏洞、权限绕过等。第三方代码审计公司

在源代码审计过程中,我们经常会遇到以下几种常见的安全漏洞:1.SQL注入:攻击者通过在用户输入中注入恶意的SQL语句,实现对数据库的非法访问和操作。2.跨站脚本攻击(XSS):攻击者将恶意脚本注入到网页中,当其他用户访问该页面时,恶意脚本会在用户浏览器中执行,窃取用户信息或进行其他非法操作。3.文件包含漏洞:攻击者利用程序中的文件包含功能,访问服务器上的敏感文件或执行恶意代码。4.权限控制漏洞:程序中的权限控制不严格,导致攻击者可以越权访问或操作其他用户的资源。第三方代码审计公司

- 上海第三方代码审计检测费用 2026-01-07

- 上海第三方代码审计检测机构 2026-01-07

- 北京第三方代码审计测试公司 2026-01-07

- 厦门代码审计检测服务哪家好 2026-01-07

- 口碑好的代码审计报告费用 2026-01-06

- 无锡第三方代码审计安全检测价格 2026-01-06

- 长沙第三方代码审计评测公司 2026-01-06

- 乌鲁木齐代码审计检测多少钱 2026-01-06

- 01 cfd仿真优化

- 02 贵州工业体验中心品牌化呈现

- 03 智慧人事绩效系统人才自选

- 04 西安降低运营成本电影在线出票接口降低运营成本

- 05 上海公园式陵园地址

- 06 珠海企业A2LA资质辅导多少钱

- 07 山西员工绩效系统人才自选

- 08 青羊区打印机出租公司推荐

- 09 青海提供生成式引擎客服电话

- 10 云岩区中式民宿平台